19. Proteger o acesso a um serviço Web com o Spring Security

19.1. O papel do Spring Security numa aplicação web

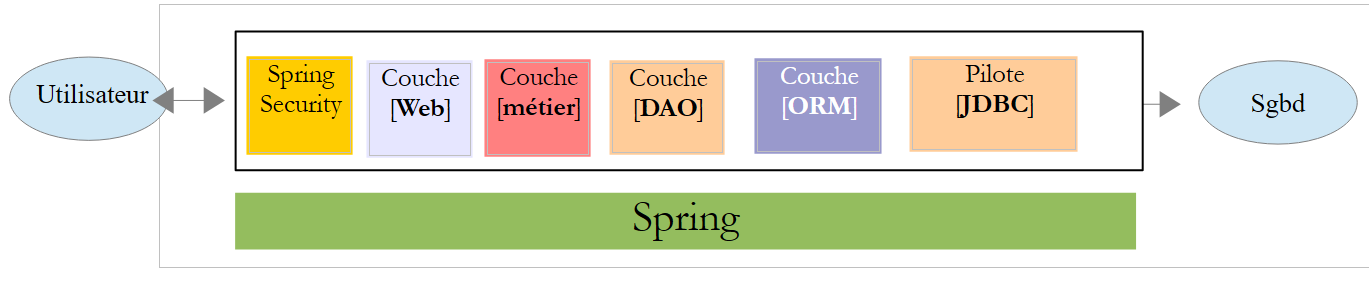

Vamos situar o Spring Security no contexto do desenvolvimento de uma aplicação web. Na maioria das vezes, esta será construída numa arquitetura multicamadas, como a seguinte:

|

- a camada [Spring Security] concede acesso à camada [web] apenas a utilizadores autorizados.

19.2. Um tutorial sobre o Spring Security

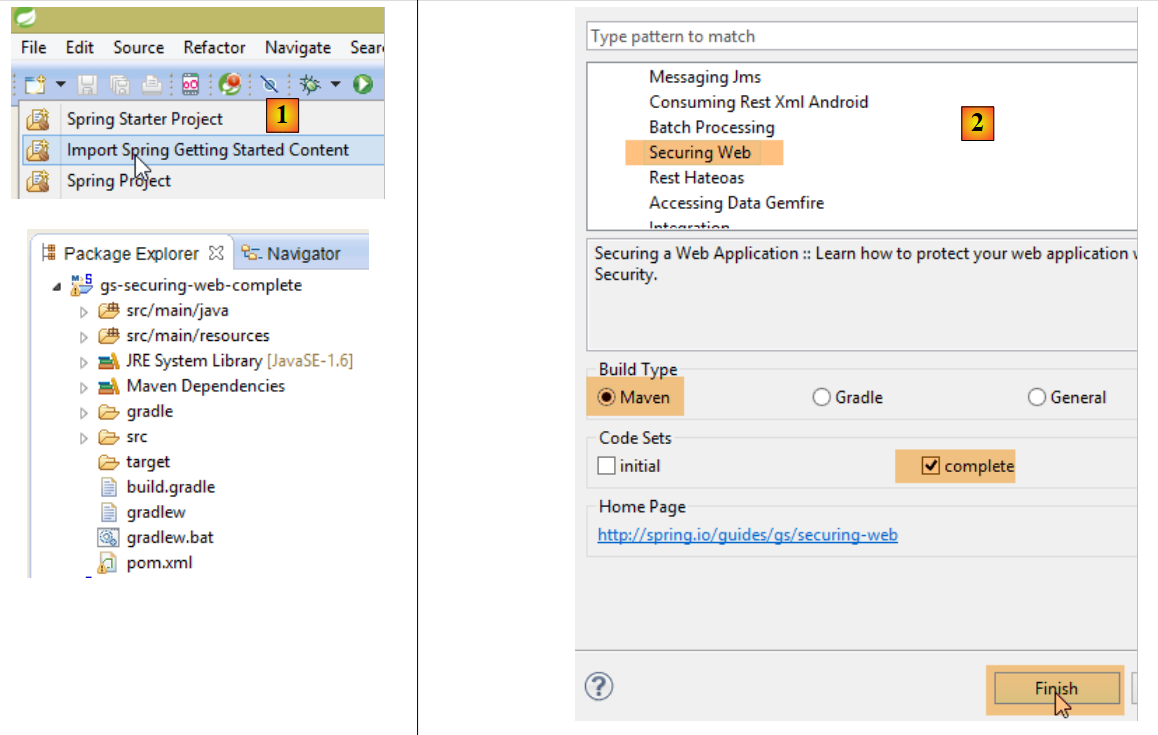

Vamos importar novamente um guia do Spring, seguindo os passos 1 a 3 abaixo:

|

|

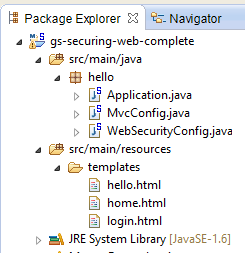

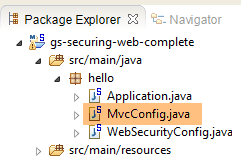

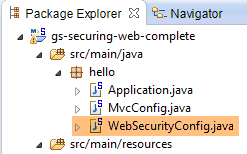

O projeto é composto pelos seguintes elementos:

- na pasta [templates], encontrará as páginas HTML do projeto;

- [Application]: é a classe executável do projeto;

- [MvcConfig]: é a classe de configuração do Spring MVC;

- [WebSecurityConfig]: é a classe de configuração do Spring Security;

19.2.1. Configuração do Maven

O Projeto [3] é um projeto Maven. Vamos dar uma olhada no seu ficheiro [pom.xml] para ver as suas dependências:

<?xml version="1.0" encoding="UTF-8"?>

<project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0</modelVersion>

<groupId>org.springframework</groupId>

<artifactId>gs-securing-web</artifactId>

<version>0.1.0</version>

<parent>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-parent</artifactId>

<version>1.2.3.RELEASE</version>

</parent>

<dependencies>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-thymeleaf</artifactId>

</dependency>

<!-- tag::security[] -->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<!-- end::security[] -->

</dependencies>

<properties>

<start-class>hello.Application</start-class>

</properties>

<build>

<plugins>

<plugin>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-maven-plugin</artifactId>

</plugin>

</plugins>

</build>

</project>

- linhas 10–14: o projeto é um projeto Spring Boot;

- linhas 17–20: dependência da estrutura [Thymeleaf];

- linhas 22–25: dependência da estrutura Spring Security;

19.2.2. visualizações Thymeleaf

|

A vista [home.html] é a seguinte:

|

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml"

xmlns:th="http://www.thymeleaf.org"

xmlns:sec="http://www.thymeleaf.org/thymeleaf-extras-springsecurity3">

<head>

<title>Spring Security Example</title>

</head>

<body>

<h1>Welcome!</h1>

<p>

Click <a th:href="@{/hello}">here</a> to see a greeting.

</p>

</body>

</html>

- linha 12: o atributo [th:href="@{/hello}"] irá gerar o atributo [href] da tag <a>. O valor [@{/hello}] irá gerar o caminho [<context>/hello], onde [context] é o contexto da aplicação web;

O código HTML gerado é o seguinte:

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml" xmlns:sec="http://www.thymeleaf.org/thymeleaf-extras-springsecurity3">

<head>

<title>Spring Security Example</title>

</head>

<body>

<h1>Welcome!</h1>

<p>

Click

<a href="/hello">here</a>

to see a greeting.

</p>

</body>

</html>

A visualização [hello.html] é a seguinte:

|

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml"

xmlns:th="http://www.thymeleaf.org"

xmlns:sec="http://www.thymeleaf.org/thymeleaf-extras-springsecurity3">

<head>

<title>Hello World!</title>

</head>

<body>

<h1 th:inline="text">Hello [[${#httpServletRequest.remoteUser}]]!</h1>

<form th:action="@{/logout}" method="post">

<input type="submit" value="Sign Out" />

</form>

</body>

</html>

- linha 9: O atributo [th:inline="text"] irá gerar o texto da tag <h1>. Este texto contém uma expressão $ que deve ser avaliada. O elemento [[${#httpServletRequest.remoteUser}]] é o valor do atributo [RemoteUser] do pedido HTTP atual. Este é o nome do utilizador que está a iniciar sessão;

- linha 10: um formulário HTML. O atributo [th:action="@{/logout}"] irá gerar o atributo [action] da tag [form]. O valor [@{/logout}] irá gerar o caminho [<context>/logout], onde [context] é o contexto da aplicação web;

O código HTML gerado é o seguinte:

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml" xmlns:sec="http://www.thymeleaf.org/thymeleaf-extras-springsecurity3">

<head>

<title>Hello World!</title>

</head>

<body>

<h1>Hello user!</h1>

<form method="post" action="/logout">

<input type="submit" value="Sign Out" />

<input type="hidden" name="_csrf" value="b152e5b9-d1a4-4492-b89d-b733fe521c91" />

</form>

</body>

</html>

- linha 8: a tradução de "Olá [[${#httpServletRequest.remoteUser}]]!";

- linha 9: a tradução de @{/logout};

- linha 11: um campo oculto com o nome (atributo name) _csrf;

A visualização final [login.html] é a seguinte:

|

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml"

xmlns:th="http://www.thymeleaf.org"

xmlns:sec="http://www.thymeleaf.org/thymeleaf-extras-springsecurity3">

<head>

<title>Spring Security Example</title>

</head>

<body>

<div th:if="${param.error}">Invalid username and password.</div>

<div th:if="${param.logout}">You have been logged out.</div>

<form th:action="@{/login}" method="post">

<div>

<label> User Name : <input type="text" name="username" />

</label>

</div>

<div>

<label> Password: <input type="password" name="password" />

</label>

</div>

<div>

<input type="submit" value="Sign In" />

</div>

</form>

</body>

</html>

- linha 9: o atributo [th:if="${param.error}"] garante que a tag <div> só será gerada se o URL que exibe a página de login contiver o parâmetro [error] (http://context/login?error);

- linha 10: o atributo [th:if="${param.logout}"] garante que a tag <div> só será gerada se a URL que exibe a página de login contiver o parâmetro [logout] (http://context/login?logout);

- linhas 11–23: um formulário HTML;

- linha 11: o formulário será enviado para a URL [<context>/login], onde <context> é o contexto da aplicação web;

- linha 13: um campo de entrada denominado [username];

- linha 17: um campo de entrada denominado [password];

O código HTML gerado é o seguinte:

<!DOCTYPE html>

<html xmlns="http://www.w3.org/1999/xhtml" xmlns:sec="http://www.thymeleaf.org/thymeleaf-extras-springsecurity3">

<head>

<title>Spring Security Example </title>

</head>

<body>

<div>

You have been logged out.

</div>

<form method="post" action="/login">

<div>

<label>

User Name :

<input type="text" name="username" />

</label>

</div>

<div>

<label>

Password:

<input type="password" name="password" />

</label>

</div>

<div>

<input type="submit" value="Sign In" />

</div>

<input type="hidden" name="_csrf" value="ef809b0a-88b4-4db9-bc53-342216b77632" />

</form>

</body>

</html>

Repare que, na linha 28, o Thymeleaf adicionou um campo oculto chamado [_csrf].

19.2.3. Configuração do Spring MVC

|

A classe [MvcConfig] configura a estrutura Spring MVC:

package hello;

import org.springframework.context.annotation.Configuration;

import org.springframework.web.servlet.config.annotation.ViewControllerRegistry;

import org.springframework.web.servlet.config.annotation.WebMvcConfigurerAdapter;

@Configuration

public class MvcConfig extends WebMvcConfigurerAdapter {

@Override

public void addViewControllers(ViewControllerRegistry registry) {

registry.addViewController("/home").setViewName("home");

registry.addViewController("/").setViewName("home");

registry.addViewController("/hello").setViewName("hello");

registry.addViewController("/login").setViewName("login");

}

}

- linha 7: a anotação [@Configuration] torna a classe [MvcConfig] uma classe de configuração;

- linha 8: a classe [MvcConfig] estende a classe [WebMvcConfigurerAdapter] para substituir determinados métodos;

- linha 10: redefinição de um método da classe pai;

- linhas 11–16: o método [addViewControllers] permite que URLs sejam associadas a visualizações HTML. As seguintes associações são feitas aqui:

view | |

/templates/home.html | |

/templates/hello.html | |

/modelos/login.html |

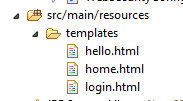

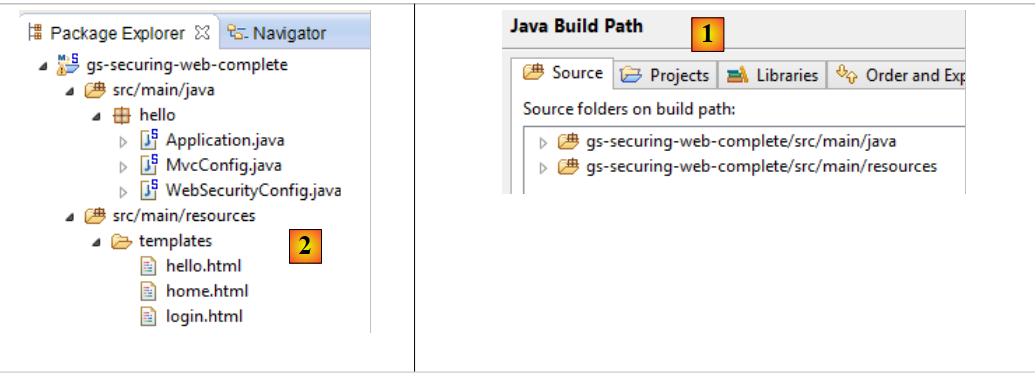

O sufixo [html] e a pasta [templates] são os valores predefinidos utilizados pelo Thymeleaf. Podem ser alterados através da configuração. A pasta [templates] deve estar na raiz do classpath do projeto:

|

Em [1] acima, as pastas [java] e [resources] são ambas pastas de origem. Isto significa que o seu conteúdo estará na raiz do classpath do projeto. Portanto, em [2], as pastas [hello] e [templates] estarão na raiz do classpath.

19.2.4. Configuração do Spring Security

|

A classe [WebSecurityConfig] configura a estrutura Spring Security:

package hello;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.authentication.builders.AuthenticationManagerBuilder;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;

import org.springframework.security.config.annotation.web.servlet.configuration.EnableWebMvcSecurity;

@Configuration

@EnableWebMvcSecurity

public class WebSecurityConfig extends WebSecurityConfigurerAdapter {

@Override

protected void configure(HttpSecurity http) throws Exception {

http.authorizeRequests().antMatchers("/", "/home").permitAll().anyRequest().authenticated();

http.formLogin().loginPage("/login").permitAll().and().logout().permitAll();

}

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.inMemoryAuthentication().withUser("user").password("password").roles("USER");

}

}

- linha 9: a anotação [@Configuration] torna a classe [WebSecurityConfig] uma classe de configuração;

- linha 10: a anotação [@EnableWebSecurity] torna a classe [WebSecurityConfig] uma classe de configuração do Spring Security;

- Linha 11: A classe [WebSecurity] estende a classe [WebSecurityConfigurerAdapter] para substituir determinados métodos;

- linha 12: redefinição de um método da classe pai;

- linhas 13–16: O método [configure(HttpSecurity http)] é substituído para definir direitos de acesso para os vários URLs da aplicação;

- linha 14: o método [http.authorizeRequests()] permite que as URLs sejam associadas a direitos de acesso. São feitas as seguintes associações:

regra | código | |

acesso sem autenticação | | |

apenas acesso autenticado |

- linha 15: define o método de autenticação. A autenticação é realizada através de um formulário URL [/login] acessível a todos [http.formLogin().loginPage("/login").permitAll()]. O logout também é acessível a todos;

- linhas 19–21: redefinem o método [configure(AuthenticationManagerBuilder auth)] que gere os utilizadores;

- linha 20: a autenticação é realizada utilizando utilizadores codificados [auth.inMemoryAuthentication()]. Um utilizador é definido aqui com o nome de utilizador [user], palavra-passe [password] e função [USER]. Aos utilizadores com a mesma função podem ser atribuídas as mesmas permissões;

19.2.5. Classe executável

|

A classe [Application] é a seguinte:

package hello;

import org.springframework.boot.autoconfigure.EnableAutoConfiguration;

import org.springframework.boot.SpringApplication;

import org.springframework.context.annotation.ComponentScan;

import org.springframework.context.annotation.Configuration;

@EnableAutoConfiguration

@Configuration

@ComponentScan

public class Application {

public static void main(String[] args) throws Throwable {

SpringApplication.run(Application.class, args);

}

}

- linha 8: a anotação [@EnableAutoConfiguration] instrui o Spring Boot (linha 3) a realizar a configuração que o programador não definiu explicitamente;

- linha 9: torna a classe [Application] uma classe de configuração do Spring;

- linha 10: instrui o sistema a analisar o diretório que contém a classe [Application] para procurar componentes Spring. As duas classes [MvcConfig] e [WebSecurityConfig] serão, assim, encontradas porque possuem a anotação [@Configuration];

- linha 13: o método [main] da classe executável;

- linha 14: o método estático [SpringApplication.run] é executado com a classe de configuração [Application] como parâmetro. Já nos deparámos com este processo e sabemos que o servidor Tomcat incorporado nas dependências Maven do projeto será iniciado e o projeto implementado nele. Vimos que quatro URLs foram tratadas [/, /home, /login, /hello] e que algumas estavam protegidas por direitos de acesso.

19.2.6. Testar a aplicação

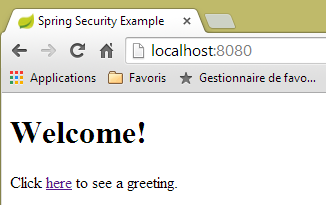

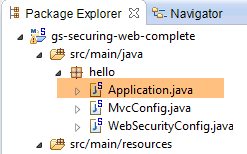

Vamos começar por solicitar a URL [/], que é uma das quatro URLs aceites. Está associada à vista [/templates/home.html]:

|

A URL solicitada [/] é acessível a todos. É por isso que conseguimos recuperá-la. O link [aqui] é o seguinte:

A URL [/hello] será solicitada quando clicarmos no link. Esta está protegida:

regra | código | |

acesso sem autenticação | | |

apenas acesso autenticado |

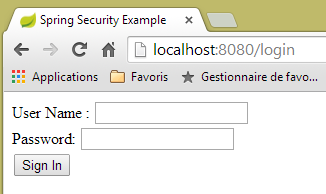

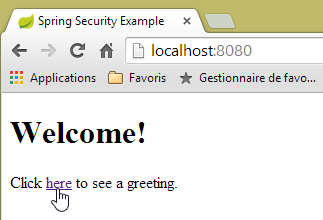

É necessário estar autenticado para aceder. O Spring Security redirecionará então o navegador do cliente para a página de autenticação. Com base na configuração apresentada, esta é a página no URL [/login]. Esta página é acessível a todos:

http.formLogin().loginPage("/login").permitAll().and().logout().permitAll();

Assim, obtemos [1]:

|

O código-fonte da página obtida é o seguinte:

- Na linha 7, aparece um campo oculto que não está presente na página original [login.html]. Foi adicionado pelo Thymeleaf. Este código, conhecido como CSRF (Cross-Site Request Forgery), foi concebido para resolver uma vulnerabilidade de segurança. Este token deve ser reenviado para o Spring Security juntamente com as credenciais de autenticação para que a autenticação seja aceite;

Recordamos que apenas o par utilizador/palavra-passe é reconhecido pelo Spring Security. Se introduzirmos outra coisa em [2], obtemos a mesma página com uma mensagem de erro em [3]. O Spring Security redirecionou o navegador para o URL [http://localhost:8080/login?error]. A presença do parâmetro [error] desencadeou a exibição da tag:

<div th:if="${param.error}">Invalid username and password.</div>

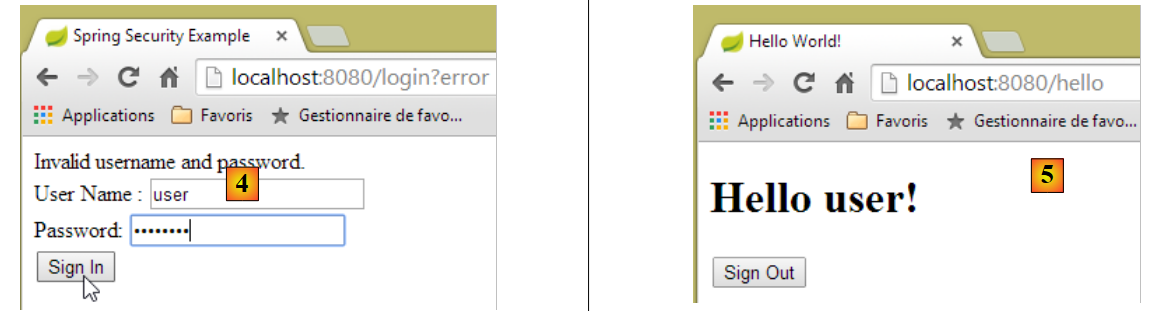

Agora, vamos introduzir os valores esperados para o utilizador/palavra-passe [4]:

|

- em [4], fazemos o login;

- em [5], o Spring Security redireciona-nos para a URL [/hello] porque essa é a URL que solicitámos quando fomos redirecionados para a página de login. A identidade do utilizador foi exibida pela seguinte linha de [hello.html]:

<h1 th:inline="text">Hello [[${#httpServletRequest.remoteUser}]]!</h1>

A página [5] apresenta o seguinte formulário:

<form th:action="@{/logout}" method="post">

<input type="submit" value="Sign Out" />

</form>

Quando clica no botão [Sair], é enviada uma solicitação POST para a URL [/logout]. Tal como a URL [/login], esta URL é acessível a todos:

http.formLogin().loginPage("/login").permitAll().and().logout().permitAll();

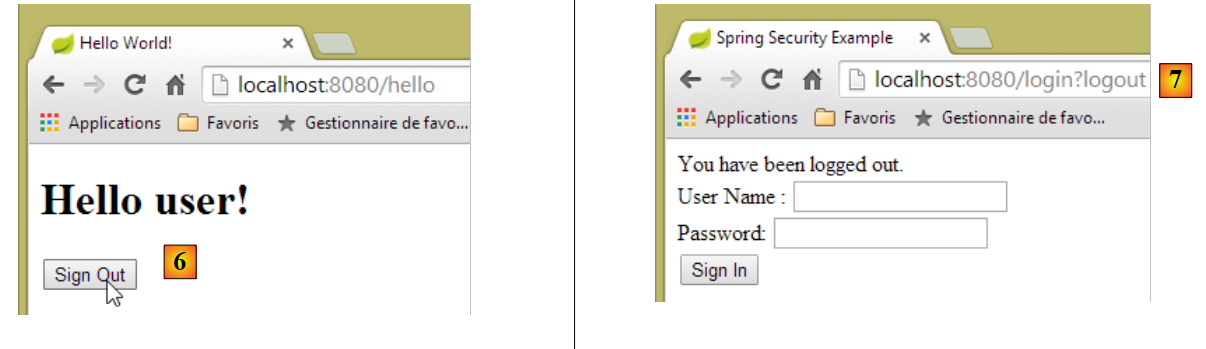

No nosso mapeamento de URL/visualização, não definimos nada para a URL [/logout]. O que irá acontecer? Vamos experimentar:

|

- Em [6], clicamos no botão [Sair];

- em [7], vemos que fomos redirecionados para a URL [http://localhost:8080/login?logout]. O Spring Security solicitou este redirecionamento. A presença do parâmetro [logout] na URL fez com que a seguinte linha fosse exibida na vista:

<div th:if="${param.logout}">You have been logged out.</div>

19.2.7. Conclusão

No exemplo anterior, poderíamos ter escrito primeiro a aplicação web e, em seguida, protegido-a. O Spring Security é não intrusivo. É possível implementar segurança numa aplicação web que já tenha sido escrita. Além disso, descobrimos os seguintes pontos:

- é possível definir uma página de autenticação;

- a autenticação deve ser acompanhada pelo token CSRF emitido pelo Spring Security;

- se a autenticação falhar, é redirecionado para a página de autenticação com um parâmetro de erro adicional no URL;

- se a autenticação for bem-sucedida, é redirecionado para a página solicitada no momento da autenticação. Se solicitar a página de autenticação diretamente, sem passar por uma página intermédia, o Spring Security redireciona-o para a URL [/] (este caso não foi demonstrado);

- O utilizador sai da sessão solicitando a URL [/logout] com um pedido POST. O Spring Security redireciona-o então para a página de autenticação com o parâmetro «logout» na URL;

Todas estas conclusões baseiam-se no comportamento padrão do Spring Security. Este comportamento pode ser alterado através da configuração, substituindo determinados métodos da classe [WebSecurityConfigurerAdapter].

O tutorial anterior será de pouca utilidade para nós daqui em diante. Na verdade, iremos utilizar:

- uma base de dados para armazenar utilizadores, as suas palavras-passe e as suas funções;

- autenticação baseada em cabeçalhos HTTP;

Existem muito poucos tutoriais disponíveis para o que pretendemos fazer aqui. A solução que iremos propor é uma combinação de trechos de código encontrados aqui e ali.